Без рубрики

Без рубрики

Dernières publications

Без рубрики

Без рубрики

Quels langages façonnent les projets numériques en 2026 ?

La carte des Langages de programmation populaires ressemble à un ciel changeant : des constellations stables, des étoiles filantes, et des surprises à l’horizon. Au-delà des classements, l’usage réel dicte l’avenir. Quand une équipe cherche l’outil juste, elle scrute la robustess…

Réplication SQL Server: choisir, déployer, ne rien casser

Le mot d’ordre tient en quatre temps: comprendre, choisir, préparer, surveiller. Dans ce cadre, la Réplication de données en SQL Server n’est ni un bouton magique ni une punition d’architecte: c’est un outil exigeant, capable du meilleur si son langage est respecté, intraitable l…

Langages de programmation populaires: forces, usages et trajectoires

La popularité d’un langage naît rarement du hasard: elle se cristallise là où se croisent vélocité, écosystème et talents disponibles, comme on le constate en scrutant les Langages de programmation populaires. L’observer de près, c’est lire les coulisses des produits numériques:…

Indexation MySQL: accélérer les requêtes sans casser le schéma

Dans une base MySQL, un index bien pensé transforme un océan de lignes en une file d’attente ordonnée. Cette précision se gagne au scalpel, pas à la machette. L’article plonge au cœur de l’Indexation dans MySQL pour performances, en observant ce qui fait réellement gagner des mil…

Construire une base de données d’apprentissage fiable et évolutive

Quand l’IA devient un levier stratégique, la question n’est plus “quel modèle”, mais “quelle matière pour le nourrir”. L’élan réside dans l’acte même de Créer une base de données d'apprentissage, qui condense méthode, hygiène et vision. Là où l’intuition promet des miracles, la d…

Attaques de phishing : les reconnaître et les prévenir

Le phishing ne frappe pas comme un orage, il s’insinue comme un courant d’air par une fenêtre entrouverte. En suivant les principes d’Attaques phishing et prévention, présentés à travers Attaques phishing et prévention, la résistance s’organise : un mélange d’attention humaine, d…

Concevoir et maîtriser les sauvegardes SQL Server sans faille

Dans chaque base qui compte, la sauvegarde n’est pas un bouton mais une promesse tenue. Apprendre à Gérer les backups dans SQL Server revient à régler une horloge qui doit retomber juste, même après la tempête. Derrière cette mécanique, un art: choisir, vérifier, restaurer sans h…

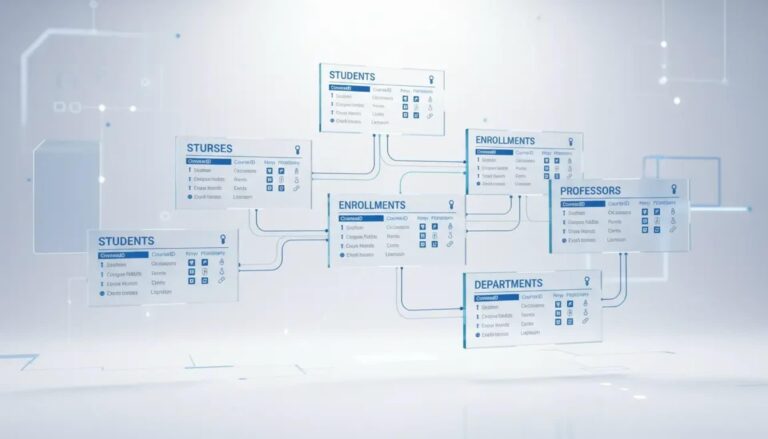

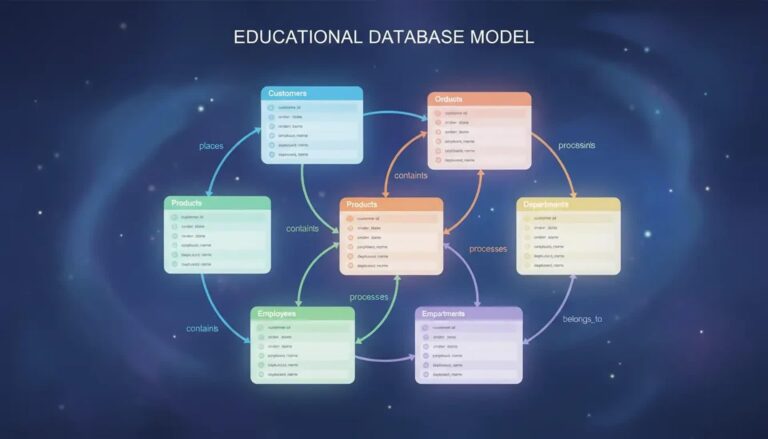

Exemples de bases de données éducatives et leurs usages

Chaque plateforme d’apprentissage repose sur un moteur discret : une base de données qui orchestre élèves, contenus et preuves d’acquisition. Pour en juger le cœur invisible, des Exemples de bases de données éducatives offrent une vitrine parlante, du cahier d’appel au portfolio…

Cybersécurité en entreprise : un plan qui tient dans la durée

Chaque semaine apporte son lot d’alertes, et pourtant la vie continue: factures, projets, équipes à protéger. Les Mesures de cybersécurité pour entreprises offrent un bon tremplin, mais un système robuste naît d’une trajectoire assumée, d’arbitrages précis et d’une hygiène quotid…

Optimiser les requêtes MySQL sans douleur inutile

Quand une page se fige et qu’un panier s’échappe, la cause n’est pas toujours le serveur, mais la phrase SQL qui traîne. Le geste le plus payant consiste à Optimiser les requêtes MySQL pour rendre au système sa respiration, avant toute fuite en avant matérielle. Le diagnostic pré…